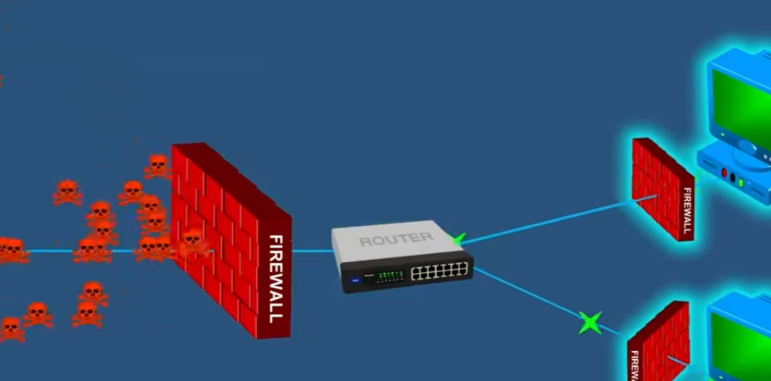

防火墙是网络安全的重要工具,它能够有效保护计算机或网络免受未经授权的访问和潜在威胁。在设置防火墙以允许特定程序或服务访问网络时,需要遵循一定的步骤和注意事项,以确保网络安全的同时满足实际需求。

一、防火墙设置允许访问网络的步骤

定位防火墙设置位置

不同操作系统和设备的防火墙设置位置可能有所不同。例如,在Windows系统中,可以通过“控制面板”进入“系统和安全”,然后选择“Windows Defender 防火墙”进行设置。在路由器上,则需要登录路由器管理界面,找到防火墙设置选项。

启用防火墙

确保防火墙处于启用状态。如果需要临时禁用防火墙进行测试,可以先将其关闭,但建议在完成测试后重新启用。

添加允许访问的程序或服务

在Windows系统中,可以通过“允许应用通过防火墙”选项添加程序。具体操作为:点击“更改设置”,选择需要允许的应用程序,并勾选“专用”和“公共”网络类型。

对于路由器,可以通过访问控制列表(ACL)规则来指定允许的IP地址或端口。

在Linux系统中,可以使用命令行工具(如iptables)配置规则,允许特定端口或IP地址的流量。

保存并测试配置

完成设置后,保存更改并测试是否能够正常访问网络。如果发现无法访问,可以检查防火墙规则是否正确配置,并确保没有遗漏。

特殊情况处理

如果某些程序无法正常运行,可能是因为防火墙阻止了其网络访问。此时,可以尝试将该程序添加到例外列表中,或者暂时禁用防火墙以排除问题。

二、防火墙设置允许访问网络的注意事项

明确需求与风险评估

在设置防火墙之前,应明确需要允许哪些程序或服务访问网络,并评估潜在的安全风险。例如,开放HTTP(80端口)和HTTPS(443端口)通常用于Web服务,但同时也可能带来安全漏洞。

选择合适的网络类型

根据实际需求选择“专用”、“公共”或“域”网络类型。例如,在家庭网络中,通常选择“专用”网络类型;而在公共网络中,则应选择“公共”网络类型。

定期更新和维护

防火墙规则应根据实际情况定期更新。例如,当安装新软件或更换设备时,应及时调整防火墙规则以确保其有效性。

避免过度开放端口

过度开放端口可能导致安全风险增加。建议仅开放必要的端口,并使用NAT(网络地址转换)技术隐藏内网地址。

监控和日志记录

启用防火墙的日志记录功能,以便随时监控网络流量和发现异常行为。例如,通过查看日志文件,可以及时发现并处理潜在的安全威胁。

6. 多层次安全防护

防火墙仅是网络安全的一部分。建议结合其他安全措施(如防病毒软件、入侵检测系统等)共同构建多层次的安全防护体系。

备份与恢复

在进行任何防火墙配置更改之前,务必备份现有规则。如果出现问题,可以快速恢复到原始状态。

教育与培训

对于企业用户,应定期对员工进行网络安全培训,提高其对防火墙配置的理解和操作能力。

通过以上步骤和注意事项,用户可以高效地设置防火墙以允许特定程序或服务访问网络,同时确保网络安全性和稳定性。无论是个人用户还是企业用户,都应根据实际需求合理配置防火墙规则,并持续关注网络安全动态,以应对不断变化的威胁环境。